การแพร่ระบาดของไวรัส ช่องโหว่ และการใช้ประโยชน์

วันที่ 9 สิงหาคม 2548 – มีการประกาศพบช่องโหว่ MS05-039 ในวินโดว์ส ปลั๊กแอนด์ เพลย์ หลังจากนั้นสี่วัน หนอนโซท็อบ (ZOTOB) ตัวแรกก็เริ่มแพร่ระบาดทางช่องทางดังกล่าว ซึ่งเชื่อกันว่ามีการพบและเผยแพร่ข้อมูลของช่องโหว่ทางเว็บไซต์แห่งหนึ่งหลายวันก่อนไมโครซอฟท์จะประกาศพบ

วันที่ 16 สิงหาคม 2548 – หนึ่งสัปดาห์ต่อมามีการเตือนภัยหนอน WORM_ZOTOB.D และWORM_RBOT.CBQ ซึ่งเป็นครั้งแรกในรอบเดือนสิงหาคม หลังจากที่ไม่ได้มีการประกาศเตือนภัยมัลแวร์ใดๆ เลยเมื่อเดือนกรกฎาคม บริษัท เทรนด์ ไมโครออกคำเตือนหนอนทั้งสองตัวพร้อมกัน และในวันเดียวกันยังพบมัลแวร์อีก 4 ตัว ซึ่งทุกตัวมีคุณสมบัติการทำงานเหมือนกัน คือมีความสามารถในการส่งอีเมล์ พร้อมกันในปริมาณมาก และมีวิวัฒนาการในการเปลี่ยนแปลงตัวเองอย่างรวดเร็ว

ทั้งนี้ WORM_ZOTOB.D และ WORM_RBOT.CBQ (เปลี่ยนชื่อเป็น WORM_ZOTOB.E เมื่อวันที่ 30 ส.ค.) มีความโดดเด่นมากที่สุด ขณะที่ WORM_RBOT.CBR และ WORM_BOBAX.AD ก็เป็นตัววายร้ายเช่นกัน นอกจากนี้ บริษัทต้านไวรัสอื่นๆ ยังตรวจพบ WORM_RBOT.CBQ ในกลุ่มเดียวกับหนอนโซท็อบด้วย

ความสามารถของหนอนในตระกูลโซท็อบ คือจะเล่นงานเหยื่อด้วยการเปิดประตูหลังของระบบทิ้งไว้ เพื่ออำนวยความสะดวกให้ผู้ไม่หวังดีเข้ามาควบคุมคอมพิวเตอร์ที่ติดเชื้อจากระยะไกลได้

ผลกระทบของเจ้าหนอนร้ายที่เห็นได้ชัด คือจะดึงโหลดการใช้งานของซีพียู และหน่วยความจำให้ทำงานหนักขึ้น และยังสามารถลวงเหยื่อผ่านทางโปรแกรมสนทนาไออาร์ซี โดยที่ผู้ดูแลระบบไออาร์ซีไม่สามารถตรวจสอบได้

การแพร่ระบาดของหนอนร้ายโซท็อบ เชื่อว่าเป็นฝีมือของ HouseofDabus และ Diabl0 โดยชื่อของ Diabl0 ถูกเชื่อว่าเป็นผู้ที่อยู่เบื้องหลังหนอนมายท็อบตัวแรก ขณะที่ HouseofDabus เป็นตัวการนำช่องโหว่ MS05-039 มาใช้ประโยชน์

ไมโครซอฟท์ออกคำแนะนำแก่ผู้ใช้ระบบปฎิบัติการวินโดว์ส เอ็กซ์พี เอสพี1 ไม่กี่วันหลังจากมีการแพร่ระบาดของหนอน MS05-039 โดยเฉพาะผู้ใช้วินโดว์ส เอ็กซ์พี ที่มีคุณสมบัติของ “Simple File Sharing and ForceGuest” หากระบบยังไม่ถูกซ่อมแซม

“มีเหมือนกันที่มัลแวร์ ซึ่งไม่มีชื่อเสียงใช้รูปแบบการจู่โจมเหยื่อในลักษณะเดียวกันนี้” นางอีวาน แมคคาลินทัล นักวิเคราะห์ภัยคุกคามอาวุโส บริษัท เทรนด์ ไมโคร กล่าว และว่า “การประกาศเตือนของไมโครซอฟท์ จะช่วยให้ผู้ใช้ตระหนักถังภัยร้ายจากช่องโหว่นี้ด้วย”

ไม่ถึงสองสัปดาห์ต่อมา เอฟบีไอสามารถจับ “Diabl0” ได้ในเมืองราแบท ประเทศโมร็อกโค เมื่อวันที่ 25 สิงหาคม เป็นเด็กหนุ่มชาวโมร็อกโควัย 18 ปี ชื่อว่า ฟาริด เอสซีบาร์ ซึ่งเกิดในประเทศรัสเซีย ขณะเดียวกันและเพื่อนร่วมทีมของเขา เอทิลลา อีกิซี วัย 21 ปี ก็ถูกจับเช่นกันในตุรกี โดยเอฟบีไอตรวจพบการสื่อสารระหว่างกัน ผ่านข้อความ “Greetz to good friend Coder” ในรหัสมัลแวร์ของ Diabl0 ทำให้เชื่อได้ว่า อีกิซี จ้างให้เอสซีบาร์เขียนรหัสร้ายนี้ขึ้นมา

ขณะที่กลุ่ม HouseofDabus (หรือที่รู้จักกันในนาม HoD) เลือกใช้รหัสของหนอนแซสเซอร์ (SASSER) ที่ระบาดในช่วงไตรมาสที่สองของปีที่แล้ว ซึ่งโจมตีช่องโหว่ Microsoft Windows LSASS (MS04-011)

ทั้งนี้ บรรดาผู้เขียนมัลแวร์ มักจะมองหารหัสหรือโค้ดร้ายที่มีบางคนนำไปเผยแพร่ผ่านทางอินเทอร์เน็ต “ไม่แปลกที่เรา (อุตสาหกรรมต้านไวรัส) จะพบว่าทันทีที่ช่องโหว่ถูกเปิดเผย แฮคเกอร์และกลุ่มนอกรีตในโลกไซเบอร์ จะใช้ประโยชน์จากรหัสนี้ก่อนเป็นผู้แรก”แมคคาลินทัล กล่าว

ปริมาณมัลแวร์ที่ตรวจพบ

การตรวจจับมัลแวร์ในเดือนสิงหาคม 2548 พบว่ามีจำนวนเพิ่มขึ้นเป็นสองเท่าจากเดือนที่แล้ว และมากกว่ามัลแวร์ที่พบในเดือนสิงหาคมปี 2547 ที่มีเพียง 913 ครั้ง เทียบกับเดือนสิงหาคมของปีนี้ ซึ่งมีจำนวนถึง 2,062 ครั้ง โดยโทรจันและหนอน ยังครองอันดับสูงสุดด้วยจำนวนการตรวจพบ 734 และ 479 ครั้งตามลำดับ ขณะที่โทรจัน สปายแวร์ มาเป็นอันดับที่สามด้วยจำนวน 360 ครั้ง

จำนวนคอมพิวเตอร์ที่ติดเชื้อ

แม้จะมีการตรวจพบมัลแวร์ในปริมาณมาก แต่การแพร่ระบาดยังเป็นไปอย่างช้าๆ และคงที่ จากรายงานที่มีพบว่าในเดือนกรกฎาคมมีการติดเชื้อลดลงจากเดือนมิถุนายน และเพิ่มจำนวนสูงขึ้นในเดือนสิงหาคม แต่ก็ไม่ได้สูงเท่ากับเดือนมิถุนายน

ปริมาณการแพร่ระบาดในภูมิภาคต่างๆ ของโลกยังเป็นไปอย่างต่อเนื่อง ยกเว้นในทวีปแอฟริกา ที่ปริมาณการติดเชื้อลดลงเกือบ 2 พันเมื่อเทียบกับเดือนก่อนหน้านี้ ขณะที่การติดเชื้อในทวีปอื่นๆ มีจำนวนเพิ่มขึ้นเรื่อยๆ โดยอเมริกาเหนือยังคงครองจำนวนคอมพิวเตอร์ที่ติดเชื้อมากที่สุด ด้วยสัดส่วน 71% ขณะที่เอเชียและยุโรป มีจำนวน 16% และ 12% ตามลำดับ

ฟิชชิ่งและสแปม

รายงานสรุปผลไวรัสในรอบเดือนที่แล้ว บริษัท เทรนด์ ไมโคร พบว่าสแปมและฟิชชิ่ง เป็นภัยคุกคามที่น่าสนใจ และนี่คือตัวเลขของเดือนสิงหาคม

เทคนิคยอดนิยมที่คนส่งฟิชชิ่งนิยมใช้ ยังคงเป็นการล่อลวงด้วยลิงค์ยูอาร์แอล (ที่อยู่เว็บไซต์) แต่จากรายงานที่ตรวจพบในเดือนสิงหาคม พบว่าเทคนิคใหม่กำลังถูกนำมาใช้พอๆ กับฟิชชิ่งยูอาร์แอล นั่นคือ Unclassified (dead) และแผนภูมิข้างล่างนี้แสดงรายชื่อบริษัท 10 อันดับแรกที่ถูกอ้างชื่อนำไปใช้มากล่อลวงมากที่สุด

ในเดือนสิงหาคม สแปมเกี่ยวข้องกับการเงิน มีสัดส่วนสูงที่สุด ขณะที่สแปมเกี่ยวกับผลิตภัณฑ์หรือบริการเกี่ยวกับเรื่องเพศ (adult) มี 19% สแปมด้านสุขภาพลดลง ส่วนสแปมเกี่ยวกับการค้ามีสัดส่วนไม่แน่นอน และดูเหมือนว่าสแปมเรื่องการเงินและเพศจะครองสัดส่วนสูงสุดต่อเนื่องต่อไปอีก

โดยเกาหลีมีจำนวนสแปมสูงสุดด้วย 31% (ดูรายงานสแปมของเทรนด์ไมโครได้ที่ http://www.trendmicro.com/spam-map/default.asp) คิดเป็นสแปมที่อยู่ในรูปภาษาเกาหลีรวม 1%

“สแปมกำลังเคลื่อนตัวจากอเมริกาเหนือมายังเอเชียมากขึ้น” นายเจมซ์ ยาเนซ่า ที่ปรึกษาอาวุโสด้านการป้องกันไวรัส ของเทรนด์ไมโคร กล่าว จากแผนภูมิด้านบน พบว่าเมื่อรวมจำนวนสแปมจากเกาหลีและจีนแล้ว มีปริมาณเกินกว่าครึ่งแล้วของสแปมทั้งหมดแล้ว

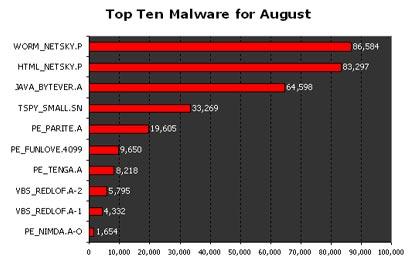

สิบอันดับมัลแวร์ยอดนิยม หนอนสามสหายครองแชมป์สามอันดับแรก

ในเดือนสิงหาคมนี้ หนอนสามสหาย ได้แก่ WORM_NETSKY.P, HTML_NETSKY.P, และ JAVA_BYTEVER.A ยังคงแพร่ระบาดอย่างรุนแรง โดย WORM_NETSKY.P เป็นผู้นำด้วยสัดส่วน 50% ดูได้จากแผนภูมิมัลแวร์ยอดฮิตสิบอันดับแรกประจำเดือนสิงหาคม

“WORM_NETSKY.P และ HTML_NETSKY.P มีลักษณะคล้ายคลึงกัน” นายยาเนซ่า กล่าว และว่า “ทั้งสองตัวสามารถดักจับได้ที่เมล์เซิร์ฟเวอร์ หรือเกตเวย์” ขณะที่ BYTEVER ซึ่งครองอันดับที่สาม ถูกใช้ในรูปของสปายแวร์ และแอดแวร์ ที่แพร่ผ่านทางอีเมล์

บริษัท เทรนด์ ไมโคร อิงค์

บริษัท เทรนด์ ไมโคร อิงค์ เป็นผู้นำระดับโลกด้านซอฟต์แวร์และการบริการด้านการป้องกันไวรัสบนเครือข่าย และการรักษาความปลอดภัยข้อมูลบนอินเทอร์เน็ต มีสำนักงานใหญ่ตั้งอยู่ ณ กรุงโตเกียว ประเทศญี่ปุ่น และมีหน่วยธุรกิจอยู่ทั่วโลก สำหรับผลิตภัณฑ์ของเทรนด์ ไมโคร ได้จำหน่ายไปยังองค์กรธุรกิจ ตัวแทนจำหน่ายแบบมูลค่าเพิ่ม และผู้ให้บริการสนใจข้อมูลและชุดทดลองใช้งานผลิตภัณฑ์จากเทรนด์ ไมโครได้ที่ เว็บไซต์ www.trendmicro.com