เกิดอะไรขึ้น?

มีการตรวจพบช่องโหว่ใหม่ล่าสุดซึ่งจะก่อให้เกิดผลกระทบอย่างกว้างขวางและเรียกได้ว่ารุนแรง โดยช่องโหว่ดังกล่าวมีชื่อว่า Shellshock (CVE-2014-6271 และ CVE-2014-7169) ถูกพบใน Bash (Bourne Again Shell) ซึ่งเป็น Shell หลักสำหรับ Unix และ Linux (ค่าตั้งต้น) และยังสามารถพบได้ใน Mac OS X, ระบบเซิร์ฟเวอร์ Windows บางระบบ และแม้กระทั่ง Android อีกด้วย ช่องโหว่นี้สามารถทำการรีโมทโค้ดคำสั่งที่ทำงานได้โดยข้ามขั้นตอนการตรวจสอบการยืนยันสิทธิ์ ซึ่งหากมีกลุ่มผู้ไม่หวังดีต้องการสร้างความเสียหาย อาจส่งโค้ดอันตรายเพื่อควบคุมระบบปฏิบัติการ สามารถเข้าถึงข้อมูลลับต่างๆ หรือแฝงตัวซุ่มโจมตีในอนาคตได้อย่างง่ายดาย

NIST ให้คะแนนความรุนแรงของช่องโหว่นี้ในลำดับที่ 10 (จากคะแนนเต็ม 10 คะแนน) โดยพิจารณาจากข้อเท็จจริงคือ

1) สามารถแพร่กระจายและกระทบได้กับธุรกิจวงกว้าง

2) มีอำนาจทะลุทะลวงเข้าระบบเพื่อโจมตีได้อย่างง่ายดาย (ความซับซ้อนต่ำ) และ

3) สามารถหลบข้ามการยืนยันสิทธิ์เมื่อใช้ Bash ผ่านทางสคริปต์ CGI และที่สำคัญต่างจากช่องโหว่ Heartbleed คือสามารถแพร่หลายได้มากกว่า และเข้าถึงได้ง่ายกว่า จึงก่อให้เกิดความเสี่ยงต่อองค์กรในวงกว้างและรุนแรงได้มากกว่า

ใครที่ได้รับผลกระทบบ้าง?

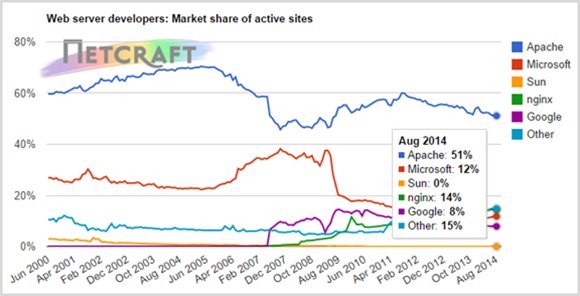

องค์กรหรือผู้ใช้ที่ใช้งาน Bash บนเซิร์ฟเวอร์, เดสก์ท็อป หรืออุปกรณ์ที่ได้รับผลกระทบจากช่องโหว่นี้ รวมไปถึงเว็บเซิร์ฟเวอร์มากกว่า 500 ล้านเครื่องในโลกอินเทอร์เน็ตปัจจุบันนี้ นอกจากนี้ยังรวมไปถึงกลุ่มผู้ใช้ที่เข้าถึงเว็บไซต์ หรือบริการที่ทำงานบนเซิร์ฟเวอร์ที่ได้รับผลกระทบของช่องโหว่นี้ ก็มีความเสี่ยงที่ข้อมูลส่วนตัว และข้อมูลธุรกิจสำคัญ อาจตกไปอยู่ในมือของผู้ไม่ประสงค์ดี (อาชญากรไซเบอร์)

ผู้ใช้งานจะแก้ปัญหาอย่างไรได้บ้าง?

จากที่ชี้แจงไปข้างต้น ช่องโหว่นี้มีความรุนแรงอย่างมาก และควรได้รับการแก้ไขโดยเร็วที่สุดเท่าที่จะเป็นไปได้ แต่ในความเป็นจริงลูกค้าองค์ร ยังมีความไม่พร้อมที่จะแก้ไขได้ทันทีเนื่องจาก การเร่งสร้างและ ทำการแพตช์ ในจำนวนที่มาก และแตกต่าง (เช่น Linux แต่ละรุ่นที่ใช้ Bash ที่ใช้แพตช์ที่เฉพาะเจาะจง) และอีกประเด็น ที่สำคัญไม่แพ้กันคือ จำนวนอุปกรณ์เฉพาะด้านที่ทำงานบนแพลตฟอร์ม Linux อาทิเช่น เราเตอร์ตัวเล็กๆ ไปจนกระทั้งอุปกรณ์ทางการแพทย์ อุปกรณ์เหล่านี้ไม่สามารถติดตั้งแพตช์ได้โดยง่าย

เทรนด์ไมโคร มีคำแนะนำหลักๆ ให้กับกลุ่มลูกค้าองค์กร ดังต่อไปนี้:

1. ทำการประเมินสภาพแวดล้อมของคุณทั้งหมด แยกคัดกลุ่มเสี่ยงอุปกรณ์ที่อาจมีช่องโหว่ Bash ทำการแพตช์ระบบโดยเร็วที่สุดเท่าที่จะเป็นไปได้

2. การมี IPS เวอร์ชั่นล่าสุดเป็นเรื่องจำเป็น ลดความเสี่ยงจนกว่าคุณจะทำการแพตช์ได้อย่างสมบูรณ์ และครบถ้วนทุกอุปกรณ์ ถ้าไม่มี IPS แนะนำให้ลองใช้ในรูปแบบบริการ (service-base)ในช่วงเวลาที่คุณจำเป็น ตามระยะเวลาการวางแผนแพตช์ที่กำหนด ซึ่งในกรณีเร่งด่วนแบบนี้ ถือเป็นทางออกที่คุ้มค่าที่สุด

เทรนด์ไมโคร ให้ความช่วยเหลือเกี่ยวกับเรื่องนี้ได้อย่างไรบ้าง?

เทรนด์ไมโคร มีข้อแนะนำหลายวิธีในการช่วยให้ลดความเสี่ยงจากช่องโหว่รุนแรงตัวนี้ได้ดังนี้

สำหรับการปกป้องเซิร์ฟเวอร์ ระดับองค์กร

· Deep Security สามารถแก้ไขจุดอ่อนในแบบเสมือนจริงบนเซิร์ฟเวอร์ที่มีช่องโหว่นี้ โดยช่วยปกป้องระบบไว้จนกว่าจะแพตช์พร้อมสำหรับการติดตั้ง ลูกค้าปัจจุบันของเทรนด์ไมโครสามารถเปิดใช้กฎใหม่ (DSRU14-028) ที่พร้อมให้โหลดใช้งานได้จากเซิร์ฟเวอร์ไลฟ์อัพเดตของเทรนด์ไมโคร และจะได้รับการปกป้องทันที นอกจากนี้ เทรนด์ไมโครนำเสนอการทดลองใช้งานฟรีด้วยฟีเจอร์ที่พร้อมสรรพผ่านทาง Deep Security as a Service ซึ่งจะช่วยแก้ไขจุดอ่อนในแบบเสมือนจริงสำหรับเซิร์ฟเวอร์ที่มีความเสี่ยง พร้อมการปกป้องที่อัพเดตอย่างต่อเนื่อง

· Deep Security for Web Apps สามารถตรวจจับความเสี่ยงต่อช่องโหว่บนเว็บแอพพลิเคชั่นต่างๆ ให้ผู้ดูแลระบบสามารถรู้จุดเสี่ยงต่างๆ ที่อาจมีบนเว็บแอพพลิเคชั่นขององค์กร และรับมือได้อย่างเหมาะสม ต่อไป (โดยการใช้ IPS ในการแพ็ตช์แบบเวอร์ช่วล)

· Deep Discovery สามารถตรวจสอบ และค้นพบการโจมตี ที่ใช้ประโยชน์จากช่องโหว่นี้ (ใช้กฎใหม่ # 1618) ผ่านเข้ามาในระบบองค์กร และสามารถแจ้งการบุกรุกระบบได้แบบเรียลไทม์ องค์กรขนาดใหญ่ ที่ไม่ต้องการให้เกิดความเสี่ยง และต้องการจัดการความเสียหายล่วงหน้า ขอแนะนำโซลูชั่นโดดเด่นตัวนี้

· เครื่องมือฟรี: เทรนด์ไมโครจัด เปิดทูลสำหรับการสแกนเซิร์ฟเวอร์ลินุกซ์ เพื่อใช้ในการค้นหาช่องโหว่ฟรี เพื่อให้องค์กรสามารถประเมินความเร่งด่วน ของการวางแผนแพ็ตช์ และ/หรือต้องทำการป้องกันต่อไป

สำหรับการปกป้อง ผู้ใช้งาน

· Interscan Web Security as a Service ใช้ฐานข้อมูลเว็บเพื่อระบุไซต์ และเว็บแอพพลิเคชั่น ที่เทรนด์ไมโคร ระบุว่าได้รับผลกระทบจากช่องโหว่ Bash ซึ่งจะช่วยให้คุณสามารถปิดกั้นการเข้าถึง เว็บไซต์เสี่ยงดังกล่าว และปกป้องผู้ใช้งาน และข้อมูลสำคัญ ข้อมูบความลับไม่ว่าผู้ใช้จะใช้อุปกรณ์ใด หรืออยู่ที่ใดก็ตาม (นอกจากนี้ยังมีผลิตภัณฑ์ OfficeScan โซลูชั่นรักษาความปลอดภัยสำหรับอุปกรณ์ ลูกข่ายสามารถป้องกันได้เช่นกัน) สามารถทดลองใช้งานฟรี 30 วันสำหรับ InterScan Web Security as a Service ได้ที่ https://forms.trendmicro.com/product_trials/service/index/us/144

· Trend Micro AntiVirus for Mac แนะนำให้ใช้งาน รวมถึงทูลฟรีต่างๆ ที่เรามีแนะนำให้ เพื่อ ตรวจสอบว่ามีช่องโหว่ Bashไหม ระบบมีความเสี่ยงที่จะถูกโจมตีหรือไม่ ได้ทำการปิดกั้นการเข้าถึง เว็บไซต์เสี่ยงที่ได้รับผลกระทบจากช่องโหว่ Bash หรือยัง ลดความเสี่ยงที่อาจเกิดขึ้นผ่านเครื่องของท่าน

รายละเอียดเพิ่มเติม:

ข้อมูลเพิ่มเติม:

· SimplySecurity Blog: http://blog.trendmicro.com/bash-shellshock-vulnerability/

· Security Intelligence Blog: http://blog.trendmicro.com/trendlabs-security-intelligence/shell-attack-on-your-server-bash-bug-cve-2014-7169-and-cve-2014-6271/

· Security Intelligence Blog: http://blog.trendmicro.com/trendlabs-security-intelligence/bash-vulnerability-shellshock-exploit-emerges-in-the-wild-leads-to-flooder/

· Threat Encyclopedia: http://about-threats.trendmicro.com/us/vulnerability/6033/Bash%20Bug%20Vulnerability%20Shellshock

· เว็บไซต์ของเทรนด์ไมโคร: www.trendmicro.com/shellshock

· ชมวีดีโอออนไลน์ย้อนหลังเกี่ยวกับ Shellshock

ใครเป็นผู้ตรวจพบ และเผยแพร่รายละเอียดเกี่ยวกับช่องโหว่นี้?

มีการเปิดเผยเป็นครั้งแรกในวันที่ 24 กันยายน 2557 โดยบริษัทเทคโนโลยีชั้นนำ เช่น Red Hat, Akamai และอื่นๆ

BASH คืออะไร?

Bash คือ Shell ของ Unix/Linux ที่ช่วยให้คุณผสานรวมคำสั่งบนระบบ Unix และ Linux ซึ่งโดยปกติแล้ว เปิดใช้งานด้วยการเชื่อมต่อผ่าน SSH หรือ Telnet นอกจากนี้ Bash ยังสามารถทำหน้าที่เป็นตัวแยกวิเคราะห์ สำหรับสคริปต์ CGI บนเว็บเซิร์ฟเวอร์ เช่น Apache ทั้งนี้ Bash เริ่มใช้งานมาตั้งแต่ปี 2532 และเป็น Shell ที่ได้รับความนิยมมากที่สุด แม้ว่าจะมี Shell อื่นๆ มากมายสำหรับ Unix แต่ละรุ่น แต่ Bash ถือเป็น Shell ตามค่าตั้งต้นสำหรับ Linux และ Mac OS X ซึ่งเป็นระบบปฏิบัติการที่ได้รับการใช้งานอย่างแพร่หลาย และนั่นคือปัจจัยหลักที่ทำให้ความเสี่ยงนี้มีความสำคัญอย่างมาก เพราะ Bash พบเห็นได้ทั่วทุกที่ และนับเป็น “หนึ่งในยูทิลิตี้ที่ได้รับการติดตั้งมากที่สุดบนระบบ Linux”

หากจะให้ยกตัวอย่าง เรียกได้ว่าประมาณครึ่งหนึ่งของเว็บเซิร์ฟเวอร์บนอินเทอร์เน็ตที่ทำงาน Apache ปกติแล้ว จะทำงานบน Linux ซึ่งใช้ Bash เป็น Shell ตามค่าตั้งต้น และปัจจุบันมีการใช้งาน เว็บไซต์มากกว่า 1 พันเว็บไซต์ ทั่วโลก ดังนั้นจึงนับเป็นปัญหาที่ส่งผลกระทบในวงกว้างอย่างแท้จริง!

สถานการณ์ต่างๆ และคำแนะนำที่แตกต่างกันไป มีดังต่อไปนี้:

· หากคุณเป็นผู้ใช้ (End-user) ให้มองหาแพตช์สำหรับเครื่อง Mac, โทรศัพท์ Android หรืออุปกรณ์อื่นๆ ที่คุณอาจใช้งานอยู่

o Mac OSX มีช่องโหว่ BASH ที่ติดตั้งมา และเป็น Shell ที่มีค่าคำสั่งตั้งต้น (Default Command Shell) อย่างไรก็ตาม ในค่าตั้งต้น Shell สามารถเข้าถึงได้โดยการเข้าระบบ (log on) ของผู้ใช้ นั่นหมายความว่าผู้ใช้ Apple Mac OSX ไม่เปิดให้ใช้ประโยชน์จากช่องโหว่โดยค่าตั้งต้น ยกเว้นคนที่ล็อกออนเข้าสู่ระบบ ผู้ใช้ Mac OS X ที่เปิดใช้งานรีโมทล็อกอิน หรือมี การเขียนสคริปต์ของเซิร์ฟเวอร์โดยใช้ BASH จะมีโอกาสใช้ประโยชน์จากช่องโหว่ระยะไกล ผู้ใช้ Mac OSX ควรทำการแพ็ตช์ เมื่อ Apple ออกแพ็ตช์มาเพื่อได้รับการปกป้องอย่างเต็มที่

o นอกจากนี้ การใช้ประโยชน์จากโซลูชั่นชั้นนำ เช่น Trend Micro Free Tool สำหรับเครื่อง Mac ยังสามารถเตือนคุณเมื่อคุณอยู่บนเว็บไซต์ที่มีช่องโหว่ และป้องกันไม่ให้คุณใส่ข้อมูล ที่มีความเสี่ยง

· หากคุณมีผู้ใช้ที่คุณมีหน้าที่ดูแลรับผิดชอบ (ในฐานะองค์กร) ให้ติดตั้งแพตช์ทันทีที่พร้อมใช้งาน สำหรับอุปกรณ์ที่มีความเสี่ยง ขณะเดียวกันคุณอาจใช้ Interscan Web Security as a Service เพื่อปิดกั้นการเข้าถึงไซต์ที่มีความเสี่ยง (โดยใช้ประโยชน์จากบริการฐานข้อมูลเว็บหรือ Web Reputation ของเทรนด์ไมโคร)

· หากคุณกำลังรันระบบ LINUX ให้ปิดใช้งาน BASH จนกว่าจะมีแพตช์ออกมาและจนกว่าคุณจะติดตั้งแพตช์ ระหว่างนั้นให้ใช้ระบบป้องกันการบุกรุก (IPS) เช่น Deep Security เพื่อแก้ไขจุดอ่อนในแบบเสมือนจริง

· หากคุณใช้งาน LINUX/APACHE เว็บเซิฟเวอร์ซึ่งมีการใช้งาน BASH สคริป ควรพิจารณาปรับปรุงสคริปให้ไปใช้เครื่องมืออื่นแทน BASH จนกว่าจะมีแพตช์ออกมา ระหว่างนั้นให้ใช้ระบบป้องกันการบุกรุก (IPS) เช่น Deep Security เพื่อแก้ไขจุดอ่อนในแบบเสมือนจริง

· หากคุณเป็นลูกค้าที่ใช้บริการโฮสต์ ให้ติดต่อผู้ให้บริการเพื่อสอบถามว่าระบบของเขามีความเสี่ยงหรือไม่ และสอบถามเกี่ยวกับแผนการแก้ไขปัญหา หากต้องการแก้ไขจุดอ่อนอย่างรวดเร็วสำหรับเซิร์ฟเวอร์และแอพพลิเคชั่นที่คุณรันบนบริการดังกล่าว ให้ใช้ IPS เช่น Deep Security เพื่อแก้ไขจุดอ่อนในแบบเสมือนจริง

คำถามและคำตอบเพิ่มเติม

คำถาม: Amazon Web Services (AWS) เพิ่งประกาศถึงแผนที่จะรีบูตระบบเซิร์ฟเวอร์ทั้งหมด สาเหตุเกิดจากช่องโหว่ Shellshock ใช่หรือไม่? แล้วเทรนด์ไมโครจะสามารถช่วยบรรเทาปัญหานี้บน AWS ได้หรือไม่?

ตอบ: AWS ยืนยันว่าการแจ้งเตือนให้ลูกค้าทราบเกี่ยวกับการรีบูตระบบสำหรับ EC2 และ RDS ไม่ได้เกี่ยวข้องกับบั๊ก Shellshock การรีบูตระบบดังกล่าวมีจุดมุ่งหมายเพื่อแก้ไขปัญหาของไฮเปอร์ไวเซอร์ Xen และไม่ได้เกี่ยวข้องกับจุดบกพร่องของ Bash เลยแม้แต่น้อย

รายละเอียดเพิ่มเติมจาก AWS มีอยู่ที่: http://aws.amazon.com/blogs/aws/ec2-maintenance-update/

http://aws.amazon.com/blogs/aws/ec2-maintenance-update/

เกี่ยวกับเทรนด์ ไมโคร

บริษัท เทรนด์ ไมโคร ผู้นำระดับโลกในด้านซอฟต์แวร์ความปลอดภัย มุ่งมั่นที่จะปกป้องโลกให้ปลอดภัย เพื่อรองรับการแลกเปลี่ยนข้อมูลดิจิตอล นวัตกรรมโซลูชั่นของเราให้บริการสำหรับผู้ใช้ทั่วไป องค์กรธุรกิจ และหน่วยงานภาครัฐ โดยนำเสนอระบบรักษาความปลอดภัยในการปกป้องข้อมูลแบบแบ่งระดับชั้น (Layered content security) ในอุปกรณ์พกพา อุปกรณ์ปลายทาง เกตเวย์ เซิร์ฟเวอร์ และระบบคลาวด์ โซลูชั่นทั้งหมดของเราขับเคลื่อนด้วย Trend Micro™ Smart Protection Network™ ซึ่งเป็นเครือข่ายข้อมูลเกี่ยวกับภัยคุกคามทั่วโลกบนระบบคลาวด์ พร้อมการสนับสนุนจากผู้เชี่ยวชาญด้านภัยคุกคามกว่า 1,200 คนทั่วโลก ดูข้อมูลเพิ่มเติมได้ที่ www.trendmicro.co.th